Artikelversion: Enterprise Server 2.17

Auditprotokoll durchsuchen

Websiteadministratoren können eine erweiterte Liste der überwachten Aktionen auf Ihre GitHub Enterprise Server-Instanz durchsuchen.

Suchabfragesyntax

Erstellen Sie eine Suchabfrage aus mindestens einem Schlüsselwertpaar, das durch die logischen Operatoren AND/OR getrennt ist.

| Schlüssel | Wert |

|---|---|

actor_id | ID des Benutzerkontos, das die Aktion initiiert hat |

actor | Name des Benutzerkontos, der die Aktion initiiert hat |

oauth_app_id | ID der mit der Aktion verknüpften OAuth-Anwendung |

action | Name der überwachten Aktion |

user_id | ID des von der Aktion betroffenen Benutzers |

Benutzer | Name des von der Aktion betroffenen Benutzers |

repo_id | ID des von der Aktion betroffenen Repositorys (sofern zutreffend) |

repo | Name des von der Aktion betroffenen Repositorys (sofern zutreffend) |

actor_ip | IP-Adresse, über welche die Aktion initiiert wurde |

created_at | Zeitpunkt, an dem die Aktion aufgetreten ist |

from | Ansicht, von wem die Aktion initiiert wurde |

note | Verschiedene ereignisspezifische Informationen (im Nur-Text- oder JSON-Format) |

org | Name der von der Aktion betroffenen Organisation (sofern zutreffend) |

org_id | ID der von der Aktion betroffenen Organisation (sofern zutreffend) |

So können Sie beispielsweise alle Aktionen anzeigen, die sich seit Anfang 2017 auf das Repository octocat/Spoon-Knife ausgewirkt haben:

repo:"octocat/Spoon-Knife" AND created_at:[2017-01-01 TO *]

Eine vollständige Liste der Aktionen finden Sie unter „Überwachte Aktionen“.

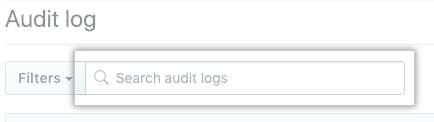

Auditprotokoll durchsuchen

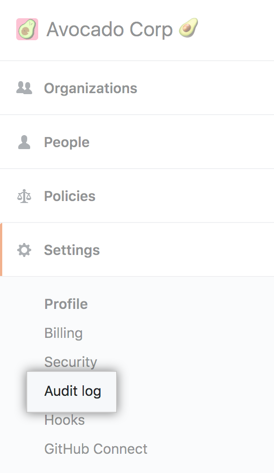

- Klicke in der oberen rechten Ecke einer beliebigen Seite auf .

- Klicken Sie auf der linken Seitenleiste auf Enterprise.

- Klicke in der Seitenleiste des Enterprise-Kontos auf Settings (Einstellungen).

- Klicken Sie unter „Settings“ (Einstellungen) auf Audit log (Auditprotokoll).

- Geben Sie eine Suchabfrage ein.