About custom security configurations

With custom security configurations, you can create collections of enablement settings for GitHub's security products to meet the specific security needs of your organization. For example, you can create a different custom security configuration for each group of repositories to reflect their different levels of visibility, risk tolerance, and impact.

When creating a security configuration, keep in mind that:

- Only features installed by a site administrator on your GitHub Enterprise Server instance will appear in the UI.

- GitHub Advanced Security features will only be visible if your organization or GitHub Enterprise Server instance holds a GitHub Advanced Security license.

- Certain features, like Dependabot security updates and code scanning default setup, also require that GitHub Actions is installed on the GitHub Enterprise Server instance.

Creating a custom security configuration

Note

The enablement status of some security features is dependent on other, higher-level security features. For example, disabling secret scanning alerts will also disable non-provider patterns and push protection.

-

In the upper-right corner of GitHub, select your profile photo, then click Your organizations**.

-

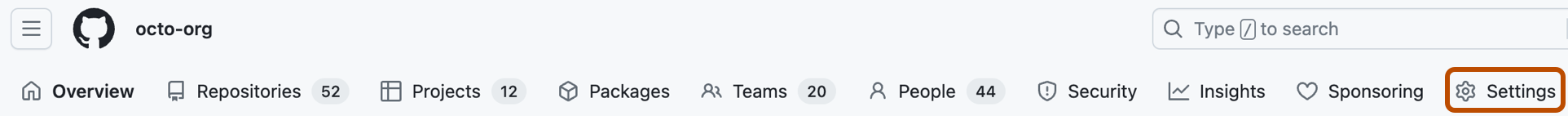

Under your organization name, click Settings. If you cannot see the "Settings" tab, select the dropdown menu, then click Settings.

-

In the "Security" section of the sidebar, select the Code security dropdown menu, then click Configurations.

-

In the "Code security configurations" section, click New configuration.

-

To help identify your custom security configuration and clarify its purpose on the "Code security configurations" page, name your configuration and create a description.

-

In the "GitHub Advanced Security features" row, choose whether to include or exclude GitHub Advanced Security (GHAS) features. If you plan to apply a custom security configuration with GHAS features to private repositories, you must have available GHAS licenses for each active unique committer to those repositories, or the features will not be enabled. See About billing for GitHub Advanced Security.

-

In the "Dependency graph and Dependabot" section of the security settings table, choose whether you want to enable, disable, or keep the existing settings for the following security features:

- Dependabot alerts. To learn about Dependabot, see About Dependabot alerts.

- Security updates. To learn about security updates, see About Dependabot security updates.

Note

You cannot manually change the enablement setting for the dependency graph. This setting is installed and managed by a site administrator at the instance level.

-

In the "Code scanning" section of the security settings table, choose whether you want to enable, disable, or keep the existing settings for code scanning default setup. To learn about default setup, see Configuring default setup for code scanning.

-

In the "Secret scanning" section of the security settings table, choose whether you want to enable, disable, or keep the existing settings for the following security features:

- Alerts. To learn about secret scanning alerts, see About secret scanning.

- Non-provider patterns. To learn more about scanning for non-provider patterns, see Supported secret scanning patterns and Viewing and filtering alerts from secret scanning.

- Push protection. To learn about push protection, see About push protection.

-

Optionally, in the "Policy" section, you can choose to automatically apply the security configuration to newly created repositories depending on their visibility. Select the None dropdown menu, then click Public, or Private and internal, or All repositories.

Note

The default security configuration for an organization is only automatically applied to new repositories created in your organization. If a repository is transferred into your organization, you will still need to apply an appropriate security configuration to the repository manually.

-

Optionally, in the "Policy" section, you can enforce the configuration and block repository owners from changing features that are enabled or disabled by the configuration (features that are not set aren't enforced). Next to "Enforce configuration", select Enforce from the dropdown menu.

Note

If a user in your organization attempts to change the enablement status of a feature in an enforced configuration using the REST API, the API call will appear to succeed, but no enablement statuses will change.

Some situations can break the enforcement of security configurations for a repository. For example, the enablement of code scanning will not apply to a repository if:

- GitHub Actions is initially enabled on the repository, but is then disabled in the repository.

- GitHub Actions required by code scanning configurations are not available in the repository.

- Self-hosted runners with the label

code-scanningare not available. - The definition for which languages should not be analyzed using code scanning default setup is changed.

-

To finish creating your custom security configuration, click Save configuration.

Next steps

To apply your custom security configuration to repositories in your organization, see Applying a custom security configuration.

To learn how to edit your custom security configuration, see Editing a custom security configuration.