¿Cuáles son las directivas para GitHub Actions?

Las directivas empresariales controlan las opciones disponibles para los miembros de la empresa cuando utilizan GitHub Actions.

Si no aplica directivas empresariales, los propietarios de la organización y los usuarios con el permiso "Administrar directivas de acciones de la organización" tienen control total sobre GitHub Actions para sus organizaciones.

Aplicación de directivas

-

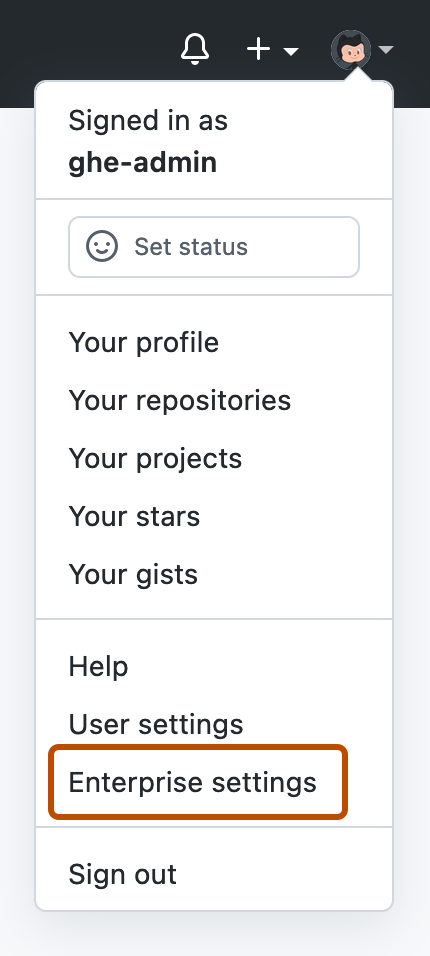

En la esquina superior derecha de , haz clic en la foto de perfil y luego en Configuración de empresa.

-

En el lado izquierdo de la página, en la barra lateral de la cuenta de empresa, haz clic en Directivas.

-

En " Policies," haz clic en Acciones.

-

Después de configurar cada directiva, haga clic en Guardar.

Para obtener más información sobre cada sección de la página "Directivas", siga leyendo.

Directivas

En la sección "Directivas", puede controlar qué organizaciones de su empresa pueden utilizar GitHub Actions, con las siguientes opciones:

- Habilitar GitHub Actions para todas las organizaciones

- Habilitar GitHub Actions para organizaciones específicas

- Inhabilitar GitHub Actions para todas las organizaciones

También puede limitar el uso de acciones públicas , con las siguientes opciones:

- **Permitir todas las acciones **: se puede utilizar cualquier acción , sin importar quién lo haya creado o dónde se defina.

- **Permitir acciones empresariales **: solo se pueden utilizar acciones definidos en un repositorio dentro de la empresa.

- Permitir seleccionar acciones: se puede utilizar cualquier acción definido en un repositorio dentro de la empresa, además de cualquier acción que coincida con los criterios especificados.

Permitir seleccionar acciones

Si elige esta opción, se permiten acciones dentro de la empresa, y tendrá las siguientes opciones para permitir otras acciones:

-

Permitir acciones creadas por GitHub: permite todas las acciones creadas por GitHub, ubicadas en las organizaciones

actionsygithub. -

Permitir acciones de Marketplace de creadores verificados: permite todas las acciones de GitHub Marketplace creadas por creadores verificados, etiquetadas con ..

Solo está disponible si tiene habilitado GitHub Connect y si lo ha configurado con GitHub Actions. Consulta Habilitación del acceso automático a las acciones de GitHub.com mediante GitHub Connect.

-

Permitir las acciones especificadas: permite las acciones que especifique. Puede especificar acciones individuales u organizaciones y repositorios completos.

Al especificar acciones, utilice la sintaxis siguiente:

- Para restringir el acceso a etiquetas específicas o confirmar los SHA de una acción, usa la misma sintaxis que se usa en el flujo de trabajo para seleccionar la acción.

- Para una acción, la sintaxis es

OWNER/REPOSITORY@TAG-OR-SHA. Por ejemplo, usaactions/javascript-action@v1.0.1para seleccionar una etiqueta oactions/javascript-action@a824008085750b8e136effc585c3cd6082bd575fpara seleccionar un SHA.

- Para una acción, la sintaxis es

- Para especificar un patrón, utilice el carácter comodín,

*.- Para permitir todas las acciones en las organizaciones que comienzan con

space-org, utilicespace-org*/*. - Para permitir todas las acciones en los repositorios que empiezan con octocat, utilice

*/octocat**@*.

- Para permitir todas las acciones en las organizaciones que comienzan con

Ejecutores

De manera predeterminada, cualquier usuario con acceso de administrador a un repositorio puede agregar un ejecutor autohospedado para el repositorio, y los ejecutores autohospedados conllevan riesgos:

- No hay ninguna garantía de que los ejecutores autohospedados se vayan a hospedar en máquinas virtuales efímeras y limpias. Como resultado, el código que no es de confianza puede ponerlas en peligro en un flujo de trabajo.

- Cualquier usuario que pueda bifurcar el repositorio y abrir una solicitud de cambios puede poner en peligro el entorno del ejecutor autohospedado, por lo que podría obtener acceso a secretos y a

GITHUB_TOKEN, que puede tener acceso de escritura al repositorio.

En la sección "Ejecutores", puede mediar estos riesgos inhabilitando el uso de ejecutores autohospedados de nivel de repositorio.

Note

Cuando se deshabilita la creación de ejecutores autohospedados de nivel de repositorio, los flujos de trabajo pueden seguir teniendo acceso a los ejecutores autohospedados del nivel empresarial o de organización.

Configuración de artefactos, registros y caché

Estas directivas controlan el almacenamiento de artefactos, registros y cachés.

Retención de artefactos y registros

De manera predeterminada, los artefactos y archivos de registro que generan los flujos de trabajo se conservan durante 90 días. Puede cambiar este período de retención entre 1 y 400 días.

Los cambios solo se aplican a los nuevos artefactos y archivos de registro.

Límites máximos y predeterminados de tamaño de caché

De manera predeterminada:

- el almacenamiento total de caché que GitHub Actions utiliza en el almacenamiento externo para tu instancia de GitHub Enterprise Server se limita a un máximo de 10 GB por repositorio.

- El tamaño máximo permitido que se puede configurar para un repositorio es de 25 GB.

Si excedes el límite, GitHub guardará la nueva caché, pero comenzará a desalojar las cachés hasta que el tamaño total sea inferior al límite del repositorio.

Puede personalizar tanto el tamaño de caché total predeterminado de cada repositorio como el tamaño máximo de caché total permitido para un repositorio. Por ejemplo, es posible que le interese que el tamaño de caché total predeterminado de cada repositorio sea de 5 GB, pero también permitir que los administradores puedan configurar un tamaño total de caché de hasta 15 GB para repositorios individuales.

Los propietarios de la organización pueden establecer un tamaño de caché total inferior que se aplica a cada repositorio de su organización. Las personas con acceso de administrador a un repositorio pueden establecer un tamaño total de caché del repositorio de hasta el tamaño máximo de caché que se permite en la configuración de directiva de la organización o la empresa.

Bifurcar flujos de trabajo de solicitud de cambios en repositorios privados

Puede controlar de qué manera los usuarios pueden ejecutar flujos de trabajo en eventos pull_request en repositorios privados e internos.

- Ejecutar flujos de trabajo desde solicitudes de cambios de bifurcación. Los usuarios pueden ejecutar flujos de trabajo desde solicitudes de cambios de bifurcación. De manera predeterminada, los flujos de trabajo utilzarán un

GITHUB_TOKENcon permiso de solo lectura, sin acceso a secretos. - Enviar tokens de escritura a flujos de trabajo de solicitudes de cambios. Los flujos de trabajo utilizarán un

GITHUB_TOKENcon permiso de escritura. - Enviar secretos a flujos de trabajo desde solicitudes de cambios. Todos los secretos están disponibles para la solicitud de cambios.

- Requerir aprobación para los flujos de trabajo de solicitud de cambios de bifurcación. Los flujos de trabajo en solicitudes de cambios de colaboradores sin permiso de escritura requerirán la aprobación de alguien con permiso de escritura antes de que se ejecuten.

Si se habilita una política para una empresa, esta puede inhabilitarse selectivamente en organizaciones o repositorios individuales. Si se inhabilita una política para una empresa, las organizaciones o repositorios individuales no pueden habilitarla.

Permisos de flujo de trabajo

En la sección "Permisos de flujo de trabajo", puede configurar los permisos predeterminados concedidos a GITHUB_TOKEN.

- Permisos de lectura y escritura: de manera predeterminada,

GITHUB_TOKENtiene acceso de lectura y escritura para todos los ámbitos. - Leer el contenido del repositorio y los permisos de paquetes: de manera predeterminada,

GITHUB_TOKENsolo tiene acceso de lectura para los ámbitoscontentsypackages. No se puede elegir la configuración más permisiva como valor predeterminado para organizaciones o repositorios individuales.

Cualquier usuario con acceso de escritura a un repositorio puede modificar los permisos que se han concedido a GITHUB_TOKEN para un flujo de trabajo específico si edita la clave permissions en el archivo de flujo de trabajo.

Permitir que Acciones de GitHub cree y apruebe solicitudes de cambios está deshabilitada de manera predeterminada. Si habilita esta configuración, GITHUB_TOKEN puede crear y aprobar solicitudes de cambios.