Verwalten von Bots und Dienstkonten mit zweistufiger Authentifizierung (2FA)

Du solltest sicherstellen, dass 2FA für unbeaufsichtigte oder freigegebene Zugriffskonten in deiner Organisation aktiviert ist, z. B. Bots und Dienstkonten, damit diese Konten geschützt bleiben. Durch Aktivieren von 2FA für ein Bot- oder Dienstkonto wird sichergestellt, dass sich Benutzer*innen bei 2FA authentifizieren müssen, um sich bei Ihre GitHub Enterprise Server-Instance beim Konto anzumelden. Dies wirkt sich nicht auf die Fähigkeit des Kontos aus, sich mit seinen vorhandenen Token in Automatisierungen zu authentifizieren.

Note

Wenn du die Zwei-Faktor-Authentifizierung für deine Organisation verlangst, werden alle Konten, die keine 2FA verwenden, aus der Organisation entfernt und verlieren den Zugriff auf ihre Repositorys.

Verwalten des freigegebenen Zugriffs auf Bots oder Dienstkonten mit 2FA

GitHub empfiehlt die folgenden Schritte zum Verwalten des freigegebenen Zugriffs auf Bots oder Dienstkonten mit aktivierter 2FA. Die Schritte stellen sicher, dass sich nur Personen anmelden können, die Zugriff auf eine (von dir kontrollierte) Mailingliste und ein zentral gespeichertes TOTP-Geheimnis haben.

-

Richte eine Mailingliste für das Bot- oder Dienstkonto ein, das alle Kontobesitzer*innen als Mitglieder des Alias enthält.

-

Füge die neue Adresse der Mailingliste als überprüfte E-Mail-Adresse in den Einstellungen des freigegebenen Kontos hinzu. Weitere Informationen finden Sie unter Eine E-Mail-Adresse zum GitHub-Konto hinzufügen.

-

Falls du dies noch nicht getan hast, konfiguriere 2FA mithilfe einer Authentifikator-App (TOTP) für den Bot oder das Dienstkonto. Weitere Informationen finden Sie unter Konto durch Zwei-Faktor-Authentifizierung (2FA) schützen.

-

Speichere das TOTP-Geheimnis, das während der 2FA-Einrichtung angeboten wird, im Kennwort-Manager, der von deiner Organisation wird.

Note

Speichere das Kennwort für das freigegebene Konto nicht im Kennwort-Manager. Du verwendest die Kennwortzurücksetzungsfunktion jedes Mal, wenn du dich beim freigegebenen Konto anmelden musst.

Wenn du 2FA bereits mithilfe von TOTP konfiguriert hast und das TOTP-Geheimnis suchen musst, führe die folgenden Schritte aus:

-

Klicke in den Einstellungen des freigegebenen Kontos auf Kennwort und Authentifizierung.

-

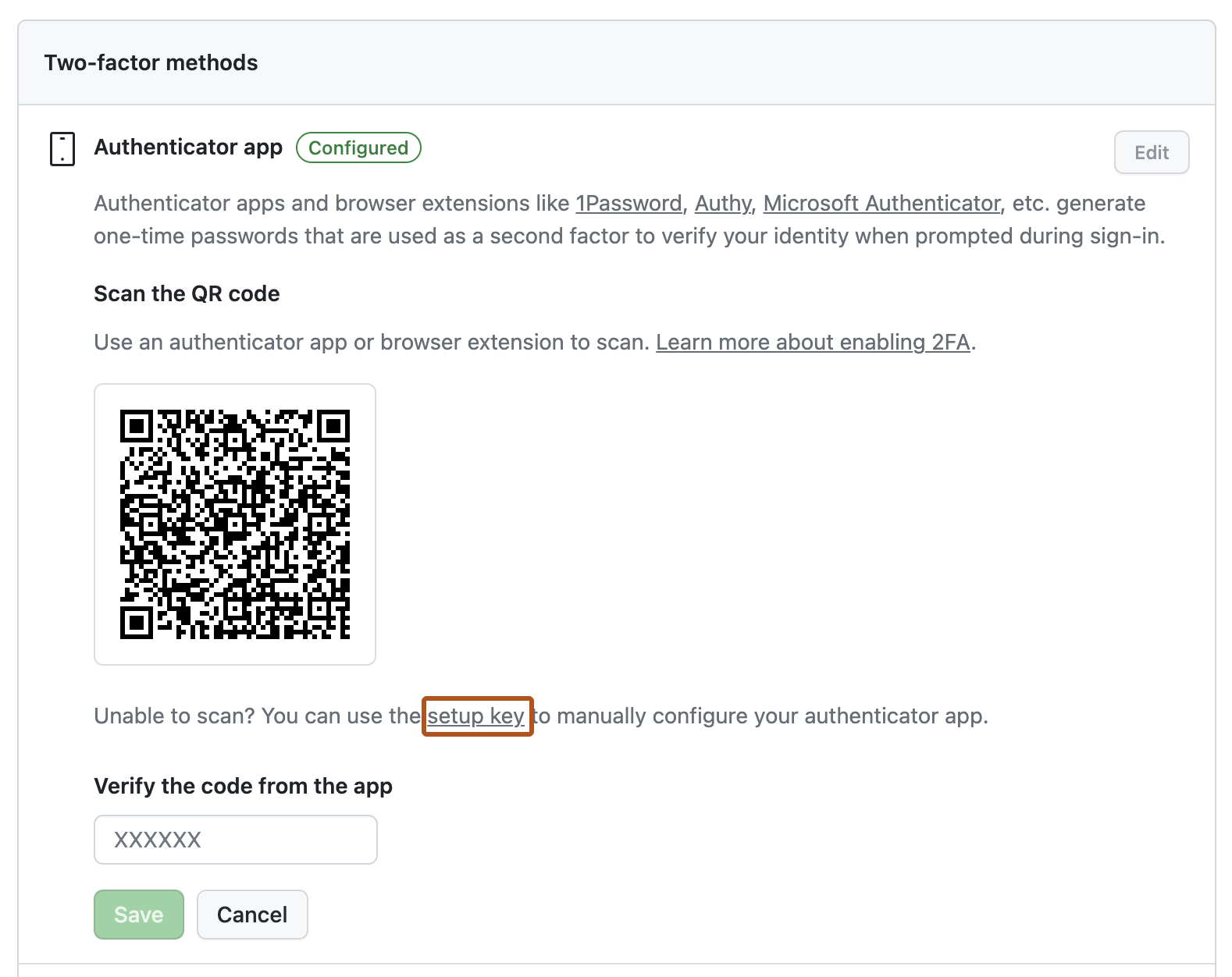

Klicke unter „Zweistufige Methoden“ rechts neben „Authenticator-App“ auf Bearbeiten.

-

Klicke in „Authenticator-App“ direkt unter dem QR-Code auf Einrichten des Schlüssels.

-

Kopiere das Geheimnis, das im Dialogfeld angezeigt wird.

-

Konfiguriere 2FA mithilfe des kopierten Geheimnisses neu.

-

-

Wähle eine CLI-App (z. B. oathtool) zum Generieren von TOTP-Codes aus dem TOTP-Geheimnis aus. Mit der App generierst du bei jedem Zugriff auf das Konto einen neuen TOTP-Code aus dem TOTP-Geheimnis. Weitere Informationen findest du unter oathtool in der Dokumentation zum OATH-Toolkit.

-

Wenn du auf das Konto zugreifen musst, verwende die Kennwortzurücksetzungsfunktion, um das Kennwort zurückzusetzen (über die Mailingliste), und verwende die CLI-App, um einen TOTP-Code zu generieren.