Você pode configurar a autenticação de dois fatores (2FA) usando um aplicativo TOTP no celular ou no desktop. Depois de configurar a 2FA usando um aplicativo TOTP, você também pode adicionar chaves de segurança como métodos alternativos de 2FA.

É altamente recomendável o uso de um aplicativo de senha de uso único (TOTP) baseado em tempo para configurar 2FA. Muitos aplicativos TOTP dão suporte ao backup seguro de seus códigos de autenticação na nuvem e podem ser restaurados se você perder o acesso ao seu dispositivo.

Warning

- Se você é um colaborador externo de um repositório privado de uma organização que exige 2FA, deverá sair da organização antes de desabilitar a 2FA.

- Se você é um membro de uma organização que exige 2FA, não conseguirá acessar os recursos da organização enquanto tiver a 2FA desabilitada.

- Se você desabilitar a 2FA, perderá automaticamente o acesso à organização. Para recuperar o acesso à organização, se você é um membro, precisa reabilitar a 2FA. Se você for um colaborador externo, também perderá o acesso a quaisquer forks privados que tiver dos repositórios privados da organização após desabilitar a 2FA e deverá reabilitar a 2FA e entrar em contato com um proprietário da organização para que o acesso seja restaurado.

Note

Você pode redefinir as configurações de 2FA sem desabilitar a 2FA por completo, permitindo que você mantenha seus códigos de recuperação e sua participação em organizações que exigem a 2FA.

Configurando a autenticação de dois fatores usando um aplicativo TOTP

Um aplicativo de senhas avulsas por tempo limitado (TOTP, Time-based One-Time Password) gera automaticamente um código de autenticação que é alterado após um determinado período. Esses aplicativos podem ser baixados em seu telefone ou computador. É recomendável usar apps TOTP baseados na nuvem. O GitHub é independente de aplicativos quando se trata de aplicativos TOTP, então você tem a liberdade de escolher qualquer aplicativo TOTP que preferir. Basta procurar por TOTP app em seu navegador para encontrar várias opções. Você também pode refinar sua pesquisa adicionando palavras-chave como free ou open source para corresponder às suas preferências.

Tip

Para configurar a autenticação via TOTP em vários dispositivos, durante a configuração, digitalize o código QR usando todos os dispositivos ao mesmo tempo ou salve a “chave de configuração”, que é o segredo TOTP. Se o 2FA já estiver habilitado e você quiser adicionar outro dispositivo, deverá reconfigurar seu aplicativo TOTP nas configurações de segurança.

-

Baixe um aplicativo TOTP de sua escolha em seu telefone ou computador.

-

No canto superior direito de qualquer página do GitHub, clique sua foto de perfil e, em seguida, clique em Configurações.

-

Na seção "Acesso" da barra lateral, clique em Senha e autenticação.

-

Na seção "Autenticação de dois fatores" da página, clique em Habilitar autenticação de dois fatores.

-

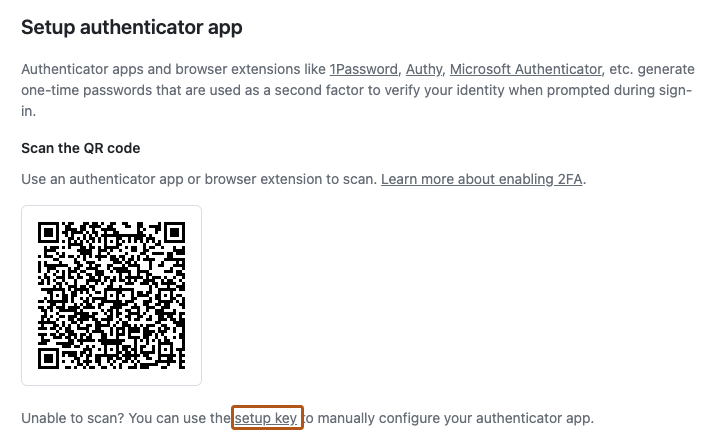

Em "Escanear código QR", siga um destes procedimentos:

- Faça a leitura do código QR com o app do dispositivo móvel. Após a verificação, o aplicativo exibirá um código de seis dígitos que pode ser inserido no GitHub.

- Se não for possível ler o código QR, clique na chave de configuração para ver um código, o segredo do TOTP, que você poderá inserir manualmente no aplicativo TOTP.

-

O aplicativo TOTP salva a sua conta em sua instância do GitHub Enterprise Server e gera um novo código de autenticação a cada poucos segundos. No GitHub, digite o código no campo em “Verify the code from the app”.

-

Em "Salvar os códigos de recuperação", clique em Baixar para baixar os códigos de recuperação no dispositivo. Salve-os em um local seguro, porque os códigos de recuperação podem ajudar você a voltar à sua conta caso você perca o acesso.

-

Depois de salvar os códigos de recuperação de dois fatores, clique em Salvei meus códigos de recuperação para habilitar a autenticação de dois fatores na sua conta.

-

Opcionalmente, você pode configurar métodos adicionais de 2FA para reduzir o risco de bloqueio de conta. Para ver mais detalhes sobre como configurar cada método adicional, confira Configurar autenticação de dois fatores usando uma chave de segurança

Configurando um aplicativo TOTP manualmente

Se você não conseguir escanear o código QR da configuração ou desejar configurar um aplicativo TOTP manualmente e precisar dos parâmetros codificados no código QR, eles são:

- Digite:

TOTP - Rótulo:

GitHub:<username>onde<username>é o identificador em GitHub, por exemplomonalisa - Segredo: esta é a chave de configuração codificada, mostrada se você clicar em “Chave de configuração” durante a configuração

- Emissor:

GitHub - Algoritmo: o padrão SHA1 é usado.

- Dígitos: o padrão de 6 é usado

- Período: o padrão de 30 segundos é usado.

Configurar a autenticação de dois fatores usando uma chave de acesso

As chaves de acesso permitem que você entre com segurança no GitHub via navegador sem precisar digitar a senha.

Se você usar a autenticação de dois fatores (2FA), as chaves de acesso atenderão aos requisitos de senha e 2FA, para que você possa concluir a entrada com uma única etapa. Se você não usa 2FA, o uso de uma chave de acesso ignorará a necessidade de verificar um novo dispositivo por email. Você também pode usar chaves de acesso para o modo sudo e redefinir sua senha. Confira Sobre chaves de acesso.

Note

Autenticadores de plataforma como o Windows Hello, o Face ID ou o Touch ID podem ser registrados como uma chave de acesso.

- Você já precisa ter configurado a 2FA usando um aplicativo móvel TOTP.

- No canto superior direito de qualquer página do GitHub, clique sua foto de perfil e, em seguida, clique em Configurações.

- Na seção "Acesso" da barra lateral, clique em Senha e autenticação.

- Em "Chaves de acesso", clique em Adicionar uma chave de acesso.

- Se solicitado, autentique com sua senha ou use outro método de autenticação existente.

- Em "Configurar autenticação sem senha", examine o prompt e clique em Adicionar chave de acesso.

- No prompt, siga as etapas descritas pelo provedor de chave de acesso.

- Na próxima página, examine as informações confirmando que uma chave de acesso foi registrada com êxito e clique em Concluído.

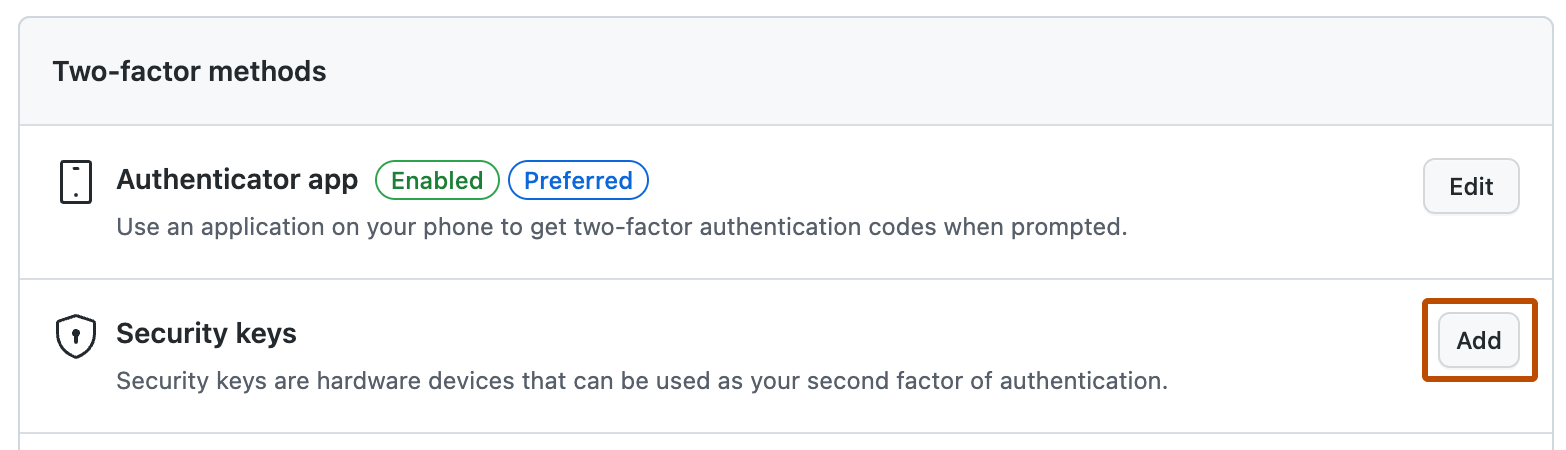

Configurar a autenticação de dois fatores usando uma chave de segurança

Não são todos os autenticadores FIDO que podem ser usados como chaves de acesso, mas você ainda pode realizar o registro desses autenticadores como chaves de segurança. As chaves de segurança também são credenciais do WebAuthn, mas, ao contrário das chaves de acesso, elas não requerem validação do usuário. Como as chaves de segurança precisam apenas verificar a presença do usuário, elas contam somente como um segundo fator e devem ser usadas em conjunto com a sua senha.

O registro de uma chave de segurança para sua conta está disponível após habilitar o 2FA com um aplicativo TOTP. Se você perder sua chave de segurança, você poderá usar o código do seu telefone para entrar.

-

Você já precisa ter configurado a 2FA usando um aplicativo móvel TOTP.

-

Certifique-se de que tem uma chave de segurança compatível com WebAuthn inserida no seu dispositivo.

-

No canto superior direito de qualquer página do GitHub, clique sua foto de perfil e, em seguida, clique em Configurações.

-

Na seção "Acesso" da barra lateral, clique em Senha e autenticação.

-

Ao lado de "Chaves de segurança", clique em Adicionar.

-

Em "Chaves de segurança", clique em Registrar nova chave de segurança.

-

Digite um apelido para a chave de segurança e clique em Adicionar.

-

Seguindo a documentação da chave de segurança, ative a chave de segurança.

-

Verifique se você baixou e pode acessar os códigos de recuperação. Se ainda não os baixou ou se deseja gerar outro conjunto de códigos, baixe seus códigos e salve-os em um local seguro. Para saber mais, confira Configurar métodos de recuperação da autenticação de dois fatores.