2FA(2단계 인증)를 사용하여 봇 또는 서비스 계정 관리 정보

이러한 계정이 보호되도록 봇 및 서비스 계정과 같은 조직의 무인 또는 공유 액세스 계정에 대해 2FA를 사용하도록 설정해야 합니다. 봇 또는 서비스 계정에 대해 2FA를 사용하도록 설정하면 사용자가 GitHub Enterprise Server 인스턴스에서 계정에 로그인하려면 2FA로 인증해야 합니다. 자동화에서 기존 토큰으로 인증하는 계정의 기능에는 영향을 주지 않습니다.

참고: 조직에 2단계 인증을 사용해야 하는 경우 2FA를 사용하지 않는 무인 계정이 조직에서 제거되고 해당 리포지토리에 대한 액세스 권한이 손실됩니다.

2FA를 사용하여 봇 또는 서비스 계정에 대한 공유 액세스 관리

GitHub은(는) 2FA를 사용하도록 설정된 봇 또는 서비스 계정에 대한 공유 액세스를 관리하기 위해 다음 단계를 권장합니다. 이 단계에서는 사용자가 제어하는 메일 그룹 및 중앙에 저장된 TOTP 비밀에 액세스할 수 있는 사용자만 계정에 로그인할 수 있도록 합니다.

-

모든 계정 소유자가 별칭의 구성원으로 있는 봇 또는 서비스 계정에 대한 메일링 목록을 설정합니다.

-

새 메일 그룹 주소를 공유 계정 설정에서 확인된 전자 메일 주소로 추가합니다. 자세한 내용은 "GitHub 계정에 메일 주소 추가"을 참조하세요.

-

아직 수행하지 않은 경우 TOTP(인증자 앱)를 사용하여 봇 또는 서비스 계정에 대해 2FA를 구성합니다. 자세한 내용은 "2FA(2단계 인증)를 사용하여 계정 보호"을 참조하세요.

-

조직에서 사용하는 암호 관리자에 2FA 설정 중에 제공되는 TOTP 비밀을 저장합니다.

참고: 공유 계정의 암호를 암호 관리자에 저장하지 마세요. 공유 계정에 로그인해야 할 때마다 암호 재설정 기능을 사용합니다.

TOTP를 사용하여 2FA를 이미 구성했으며 TOTP 비밀을 찾아야 하는 경우 다음 단계를 사용합니다.

-

공유 계정의 설정에서 암호 및 인증을 클릭합니다.

-

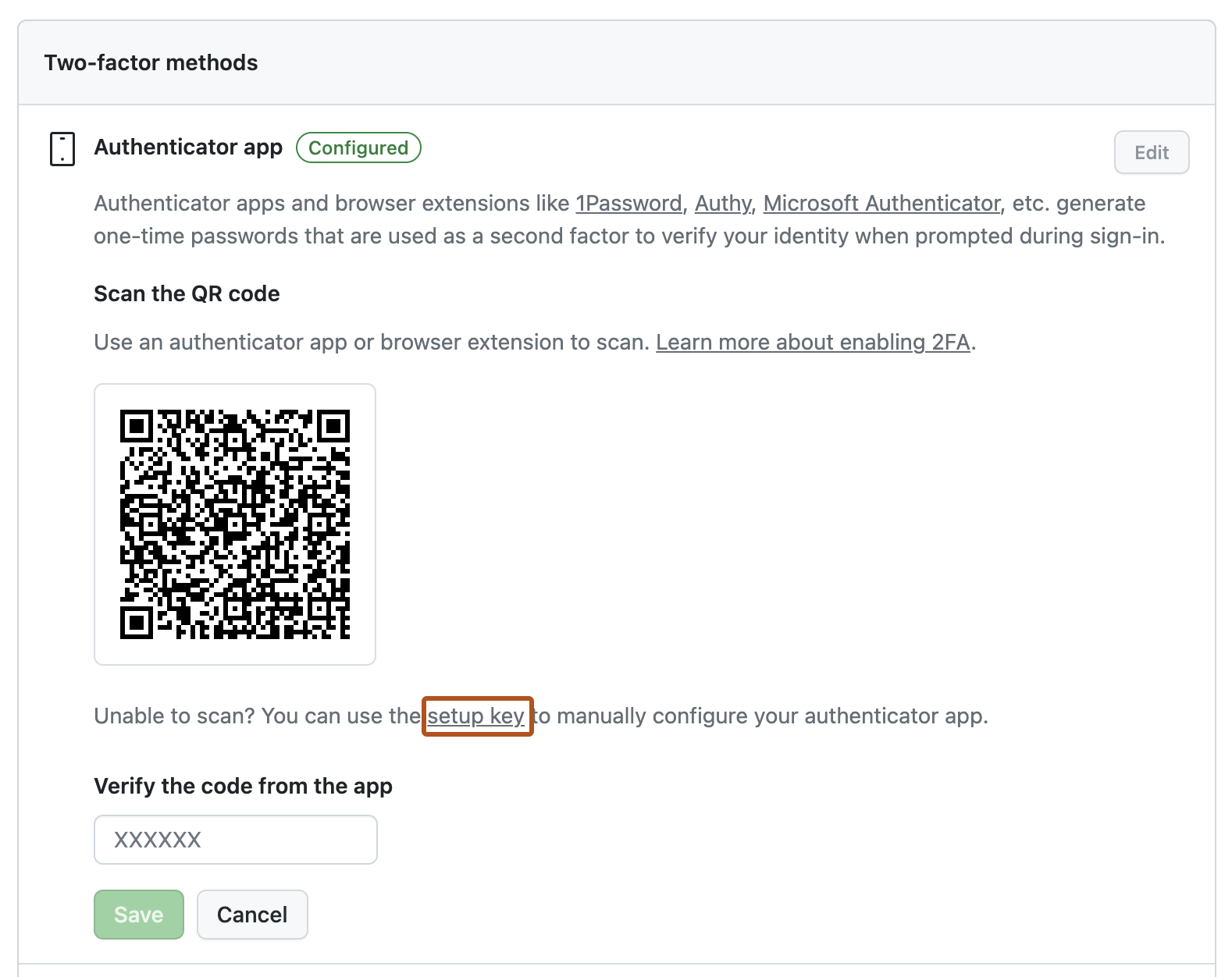

"2단계 메서드"의 "Authenticator 앱" 오른쪽에서 편집을 클릭합니다.

-

"Authenticator 앱"의 QR 코드 바로 아래에서 설치 키를** 클릭합니다**.

-

대화 상자에 표시되는 비밀을 복사합니다.

-

복사한 비밀을 사용하여 2FA를 다시 구성합니다.

-

-

TOTP 비밀에서 TOTP 코드를 생성하기 위한 CLI 앱(예: oathtool)을 선택합니다. 계정에 액세스해야 할 때마다 앱을 사용하여 TOTP 비밀에서 새 TOTP 코드를 생성합니다. 자세한 내용은 OATH 도구 키트 설명서의 oathtool을 참조하세요.

-

계정에 액세스해야 하는 경우 암호 재설정 기능을 사용하여(메일링 목록을 통해) 암호를 재설정하고 CLI 앱을 사용하여 TOTP 코드를 생성합니다.