Note

2023년 3월부터 GitHub은 GitHub.com에 코드를 기여하는 모든 사용자에게 2단계 인증(2FA) 방식을 하나 이상 사용하도록 요구하고 있습니다. 자격이 있는 그룹에 속했다면 해당 그룹이 등록 대상으로 선택되었을 때 45일 간의 2FA 등록 기간이 시작되었음을 알리는 알림 이메일을 받았을 것이며, GitHub.com에 2FA 등록을 요청하는 배너가 표시되었을 것입니다. 알림을 받지 못했다면 2FA를 사용해야 하는 그룹은 아니지만, 사용하는 것을 적극 권장합니다.

2FA 등록 출시에 대한 자세한 내용은 블로그 게시물을 참조하세요.

모바일이나 데스크톱에서 TOTP 앱을 사용하여 또는 문자 메시지를 통해 2FA(2단계 인증)을 구성할 수 있습니다. TOTP 앱을 사용하여 또는 문자 메시지를 통해 2FA를 구성한 후 보안 키를 대체 2FA 방법으로 추가할 수도 있습니다.

TOTP(시간 제약이 있는 일회성 암호) 애플리케이션을 사용하여 2FA를 구성할 것을 강력히 권장합니다. 그리고 SMS 대신 보안 키를 백업 방법으로 구성하는 것이 좋습니다. 특히 미국 외 지역의 경우 TOTP 애플리케이션이 SMS보다 더 안정적입니다. 많은 TOTP 앱이 클라우드에서 인증 코드의 안전한 백업을 지원하며, 디바이스에 대한 액세스 권한을 잃은 경우 복원할 수 있습니다.

2FA를 구성한 후 계정에 28일 검사 기간이 시작됩니다. 이 28일 동안 2FA를 성공적으로 수행하면 검사 기간을 종료할 수 있습니다. 그렇지 않으면 28일째 되는 날에 기존 GitHub 세션에서 2FA를 수행하라는 메시지가 표시됩니다. 2FA를 수행하여 검사를 통과할 수 없는 경우 제공된 바로 가기를 사용하여 2FA 설정을 다시 구성하고 GitHub에 대한 액세스를 유지해야 합니다.

의 멤버인 경우 설치 사용자로 로그인되지 않은 한 계정에 대한 2FA를 구성할 수 없습니다. 설치 사용자 이외의 사용자에 대해 관리자는 IdP(ID 공급자)에서 2FA를 구성해야 합니다.

Warning

- 2FA가 필요한 조직의 프라이빗 리포지토리에 대한 외부 협력자인 경우 2FA를 사용하지 않도록 설정하려면 먼저 조직을 떠나야 합니다.

- 2FA가 필요한 조직의 구성원 또는 청구 관리자인 경우 2FA를 사용하지 않도록 설정한 상태에서는 해당 조직의 리소스에 액세스할 수 없습니다.

- 2FA를 사용하지 않도록 설정하면 조직에 대한 액세스 권한이 자동으로 손실됩니다. 조직에 다시 액세스하려면 구성원 또는 청구 관리자인 경우 2FA를 다시 사용하도록 설정해야 합니다. 외부 협력자인 경우 2FA를 사용하지 않도록 설정한 후 조직의 프라이빗 리포지토리에 있는 모든 프라이빗 포크에 액세스할 수 없게 되며, 2FA를 다시 사용하도록 설정하고 조직 소유자에게 문의하여 액세스 권한을 복원해야 합니다.

Note

2FA를 완전히 사용 중지하지 않고도 2FA 설정을 재구성할 수 있으므로 복구 코드 및 2FA를 요구하는 조직의 멤버십을 모두 유지할 수 있습니다.

TOTP 앱을 사용하여 2단계 인증 구성

TOTP(시간 제약이 있는 일회성 암호) 애플리케이션은 특정 시간 후에 변경되는 인증 코드를 자동으로 생성합니다. 이러한 앱은 휴대폰 또는 데스크톱에 다운로드할 수 있습니다. 클라우드 기반 TOTP 앱을 사용하는 것이 좋습니다. GitHub는 TOTP 앱과 관련하여 앱에 구애받지 않으므로 원하는 TOTP 앱을 자유롭게 선택할 수 있습니다. 브라우저에서 TOTP app을 검색하여 다양한 옵션을 찾습니다. free 또는 open source와 같은 키워드를 추가하여 원하는 대로 상세 검색할 수도 있습니다.

Tip

여러 디바이스에서 TOTP를 통해 인증을 구성하려면 설치하는 동안 각 디바이스에서 동시에 QR 코드를 스캔하거나 TOTP 비밀인 '설정 키'를 저장하세요. 2FA를 이미 사용 중이며 다른 디바이스를 추가하려는 경우 보안 설정에서 TOTP 앱을 다시 구성해야 합니다.

-

원하는 TOTP 앱을 휴대폰 또는 데스크톱에 다운로드합니다.

-

GitHub의 페이지 오른쪽 상단에서 프로필 사진을 선택한 다음, 설정을 선택합니다.

-

사이드바의 "액세스" 섹션에서 암호 및 인증을 클릭합니다.

-

페이지의 "2단계 인증" 섹션에서 2단계 인증 사용을 클릭합니다.

-

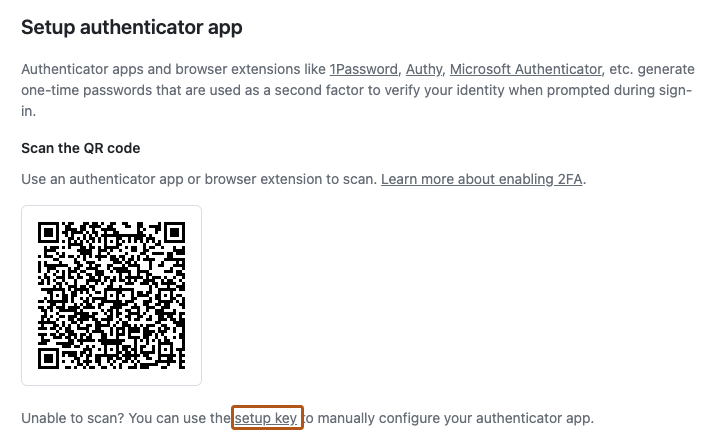

"QR 코드 검사"에서 다음 중 하나를 수행합니다.

- 모바일 디바이스의 앱으로 QR 코드를 스캔합니다. 스캔하면 GitHub에 입력할 수 있는 6자리 코드가 앱에 표시됩니다.

- QR 코드를 스캔할 수 없는 경우 키 설정을 클릭하여 TOTP 앱에 수동으로 입력할 수 있는 코드(TOTP 비밀)를 확인합니다.

-

TOTP 애플리케이션은 GitHub.com에 계정을 저장하고 몇 초마다 새 인증 코드를 생성합니다. GitHub에서 “앱에서 코드 확인” 아래의 필드에 코드를 입력합니다.

-

“복구 코드 저장”에서 다운로드를 클릭하여 디바이스에 복구 코드를 다운로드합니다. 복구 코드를 사용하면 액세스 권한을 잃은 경우 계정에 다시 액세스하는 데 도움이 될 수 있으므로 안전한 위치에 저장합니다.

-

2단계 복구 코드를 저장한 후 복구 코드를 저장했습니다를 클릭하여 계정에 2단계 인증을 사용하도록 설정합니다.

-

필요에 따라 추가 2FA 메서드를 구성하여 계정 잠금 위험을 줄일 수 있습니다. 각 추가 메서드를 구성하는 방법에 대한 자세한 내용은 보안 키를 사용하는 2단계 인증 구성 및 GitHub Mobile을 사용하는 2단계 인증 구성을 참조하세요.

TOTP 앱 수동 구성

설정 QR 코드를 스캔할 수 없거나 TOTP 앱을 수동으로 설정하고 QR 코드로 인코딩된 매개 변수가 필요한 경우 다음과 같습니다.

- 유형:

TOTP - 레이블:

GitHub:<username>, 여기서<username>은 GitHub에 대한 핸들이 있는 위치(예:monalisa)입니다. - 비밀: 이는 인코딩된 설정 키로, 구성 중에 "설정 키"를 클릭하면 표시됩니다.

- 발급자:

GitHub - 알고리즘: 기본값인 SHA1이 사용됩니다.

- 숫자: 기본값인 6이 사용됩니다.

- 기간: 기본값인 30(초)가 사용됩니다.

문자 메시지를 사용하여 2단계 인증 구성

TOTP 앱을 구성할 수 없는 경우 전화번호를 등록하여 SMS 메시지를 수신할 수도 있습니다.

이 방법을 사용하기 전에 문자 메시지를 받을 수 있는지 확인하세요. 이동 통신 사업자 요금이 부과될 수 있습니다.

Warning

2단계 인증에 SMS 대신 TOTP 애플리케이션을 사용하고 SMS 대신 보안 키를 백업 방법으로 사용하는 것을 강력하게 권장합니다. GitHub는 일부 국가의 휴대폰으로 SMS 메시지 전송을 지원하지 않습니다. 문자 메시지를 통해 인증을 구성하기 전에GitHub가 SMS를 통해 인증을 지원하는 국가 목록을 검토하세요. 자세한 내용은 SMS 인증이 지원되는 국가을(를) 참조하세요. 조직과 엔터프라이즈는 SMS 2FA로 구성된 멤버에 대한 콘텐츠 액세스를 차단할 수 있습니다. 이 결정을 내린 조직이나 엔터프라이즈의 구성원인 경우 TOTP 애플리케이션 구성 2FA를 대신 사용하도록 설정해야 합니다. 외부 협력자는 조직이나 엔터프라이즈가 SMS 2FA를 허용하지 않는 경우 SMS 2FA를 사용하도록 설정할 수 없습니다. 조직 내 콘텐츠 작업을 계속하려면 TOTP 애플리케이션에서 2FA를 사용하도록 설정하고 SMS 2FA를 사용하지 않도록 설정합니다.

-

GitHub의 페이지 오른쪽 상단에서 프로필 사진을 선택한 다음, 설정을 선택합니다.

-

사이드바의 "액세스" 섹션에서 암호 및 인증을 클릭합니다.

-

페이지의 "2단계 인증" 섹션에서 2단계 인증 사용을 클릭합니다.

-

스팸 및 남용으로부터 보호하는 데 도움이 되는 CAPTCHA 챌린지를 완료합니다.

-

"계정 확인"에서 국가 번호를 선택하고 지역 번호를 포함하여 휴대폰 번호를 입력합니다. 정보가 올바르면 인증 코드 보내기를 클릭합니다.

-

보안 코드가 포함된 텍스트 메시지를 수신합니다. GitHub에서 “휴대폰으로 전송된 코드 확인” 아래의 필드에 코드를 입력하고 계속을 클릭합니다.

- 입력한 전화번호를 편집해야 하는 경우 다른 CAPTCHA 챌린지를 완료해야 합니다.

-

“복구 코드 저장”에서 다운로드를 클릭하여 디바이스에 복구 코드를 다운로드합니다. 복구 코드를 사용하면 액세스 권한을 잃은 경우 계정에 다시 액세스하는 데 도움이 될 수 있으므로 안전한 위치에 저장합니다.

-

2단계 복구 코드를 저장한 후 복구 코드를 저장했습니다를 클릭하여 계정에 2단계 인증을 사용하도록 설정합니다.

-

필요에 따라 추가 2FA 메서드를 구성하여 계정 잠금 위험을 줄일 수 있습니다. 각 추가 메서드를 구성하는 방법에 대한 자세한 내용은 보안 키를 사용하는 2단계 인증 구성 및 GitHub Mobile을 사용하는 2단계 인증 구성을 참조하세요.

암호를 사용하여 2단계 인증 구성

패스키를 사용하면 비밀번호를 입력하지 않고도 브라우저에서 GitHub에 안전하게 로그인할 수 있습니다.

2FA(2단계 인증)를 사용하는 경우, 암호가 비밀번호와 2FA 요구 사항을 모두 충족하므로 한 번에 로그인할 수 있습니다. 2FA를 사용하지 않는 경우 패스키를 사용하면 이메일을 통해 새 디바이스를 확인하는 요구 사항을 건너뜁니다. sudo 모드와 비밀번호를 재설정할 때도 암호를 사용할 수 있습니다. 패스키 정보을(를) 참조하세요.

Note

Windows Hello, Face ID 또는 Touch ID와 같은 플랫폼 Authenticators를 대신 암호로 등록할 수 있습니다.

- TOTP 모바일 앱 또는 SMS를 통해 2FA를 이미 구성했을 것입니다.

- GitHub의 페이지 오른쪽 상단에서 프로필 사진을 선택한 다음, 설정을 선택합니다.

- 사이드바의 "액세스" 섹션에서 암호 및 인증을 클릭합니다.

- "암호"에서 암호 추가를 클릭합니다.

- 프롬프트가 표시되면 암호 또는 다른 가능한 방법으로 인증하세요.

- "암호 없는 인증 구성"에서 프롬프트를 검토한 다음 암호 추가를 클릭합니다.

- 프롬프트에서 암호 공급자가 설명한 단계를 따릅니다.

- 다음 페이지에서 암호가 성공적으로 등록되었는지 확인하하고 완료를 클릭합니다.

보안 키를 사용하여 2단계 인증 구성

모든 FIDO 인증자를 암호로 사용할 수 있는 것은 아니지만 그래도 해당 Authenticator를 보안 키로 등록할 수 있습니다. 보안 키는 WebAuthn 자격 증명이기도 하지만 암호와 달리 사용자 유효성 검사를 요구하지 않습니다. 보안 키는 사용자 현재 상태만 확인하면 되므로 두 번째 단계로만 고려되며 암호와 함께 사용해야 합니다.

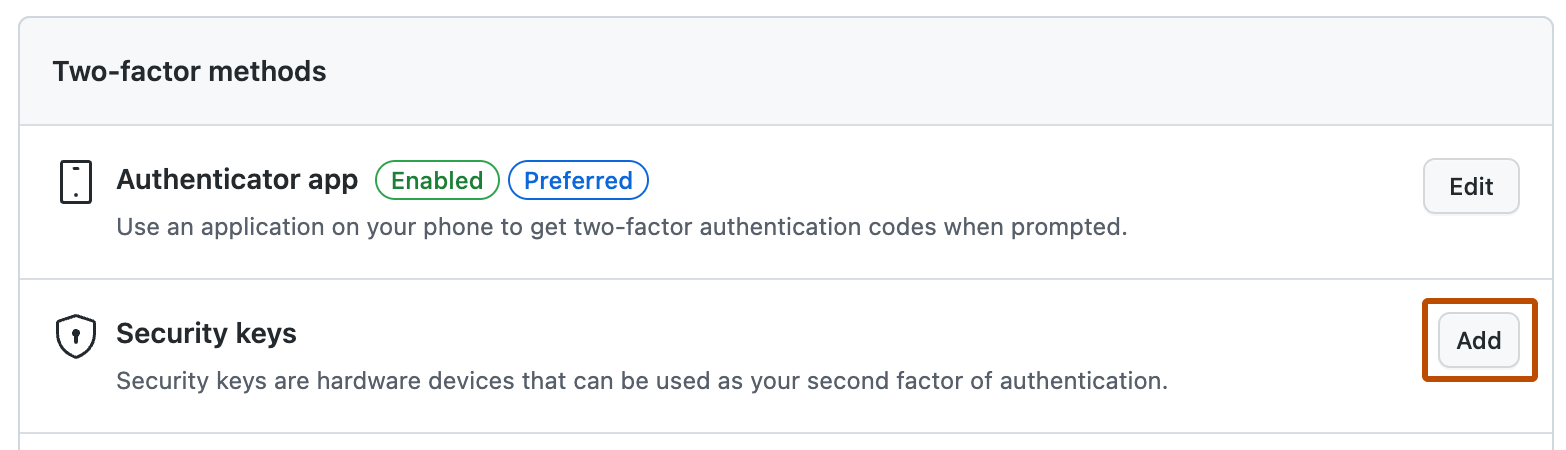

TOTP 애플리케이션 또는 문자 메시지에서 2FA를 사용하도록 설정한 후에 계정의 보안 키를 등록할 수 있습니다. 보안 키를 분실한 경우에도 휴대폰의 코드를 사용하여 로그인할 수 있습니다.

-

TOTP 모바일 앱 또는 SMS를 통해 2FA를 이미 구성했을 것입니다.

-

WebAuthn 호환 보안 키를 기기에 삽입했는지 확인하세요.

-

GitHub의 페이지 오른쪽 상단에서 프로필 사진을 선택한 다음, 설정을 선택합니다.

-

사이드바의 "액세스" 섹션에서 암호 및 인증을 클릭합니다.

-

"보안 키" 옆에 있는 추가를 클릭합니다.

-

"보안 키"에서 새 보안 키 등록을 클릭합니다.

-

보안 키에 대한 애칭을 입력한 다음 추가를 클릭합니다.

-

보안 키의 설명서에 따라 보안 키를 활성화합니다.

-

복구 코드를 다운로드했으며 복구 코드에 액세스할 수 있는지 확인합니다. 아직 다운로드하지 않았거나 다른 코드 집합을 생성하려는 경우 코드를 다운로드하여 안전한 장소에 저장합니다. 자세한 내용은 2단계 인증 복구 메서드 구성을(를) 참조하세요.

GitHub Mobile을 사용하여 2단계 인증 구성

웹 브라우저에서 GitHub 계정에 로그인할 때 2FA에 GitHub Mobile을 사용할 수 있습니다. GitHub Mobile을 사용한 2FA는 TOTP를 사용하지 않고 대신 퍼블릭 키 암호화를 사용하여 계정을 보호합니다.

TOTP 애플리케이션 또는 SMS를 구성한 후에는 GitHub Mobile을 사용하여 인증할 수도 있습니다. 나중에 GitHub Mobile에 더 이상 액세스할 수 없는 경우에도 보안 키 또는 TOTP 애플리케이션을 사용하여 로그인할 수 있습니다.

- TOTP 모바일 앱 또는 SMS를 통해 2FA를 이미 구성했을 것입니다.

- GitHub Mobile을 설치합니다.

- GitHub Mobile에서 GitHub 계정에 로그인합니다.

- GitHub Mobile에서 푸시 알림을 보낼 수 있는지 확인합니다. 푸시 알림을 옵트인하지 않은 경우 GitHub Mobile의 알림 설정 내에서 알림을 켤 수 있습니다.

로그인하고 푸시 알림을 켜면 이제 디바이스를 2FA에 사용할 수 있습니다.