Zwei-Faktor-Authentifizierung für eine Organisation erzwingen

Sie können vorschreiben, dass Organisationsmitglieder und externe Mitarbeiter die Zwei-Faktor-Authentifizierung für ihre persönlichen Konten in einer Organisation aktiveren müssen, wodurch es für Personen mit böswilliger Absicht schwerer wird, auf die Repositorys und Einstellungen einer Organisation zuzugreifen.

Bei Verwendung von LDAP oder der integrierten Authentifizierung wird die Zwei-Faktor-Authentifizierung auf der GitHub Enterprise Server-Appliance unterstützt. Organisationsadministratoren können festlegen, dass Mitglieder die Zwei-Faktor-Authentifizierung aktivieren müssen.

Bei Verwendung von SAML oder CAS wird die Zwei-Faktor-Authentifizierung auf der GitHub Enterprise Server-Appliance weder unterstützt noch verwaltet, jedoch möglicherweise vom externen Authentifizierungsanbieter unterstützt. Die Erzwingung der Zwei-Faktor-Authentifizierung für Organisationen ist nicht verfügbar. Weitere Informationen zum Erzwingen der Zwei-Faktor-Authentifizierung für Organisationen finden Sie unter „Zwei-Faktor-Authentifizierung in Ihrer Organisation vorschreiben“.

Weitere Informationen finden Sie in „dieser Tabelle zu den Authentifizierungsmethoden, welche die 2FA unterstützen“.

Anforderungen für die Erzwingung der Zwei-Faktor-Authentifizierung

Bevor Sie festlegen können, dass Organisationsmitglieder und externe Mitarbeiter die Zwei-Faktor-Authentifizierung verwenden müssen, müssen Sie die Zwei-Faktor-Authentifizierung für Ihr eigenes persönliches Konto aktivieren.

Warnungen:

- Wenn Sie die Zwei-Faktor-Authentifizierung vorschreiben, werden Mitglieder und externe Mitarbeiter (einschließlich Bot-Konten), welche die Zwei-Faktor-Authentifizierung nicht verwenden, aus der Organisation entfernt und verlieren den Zugriff auf ihre Repositorys, darunter auch ihre Forks der privaten Repositorys. Wenn sie innerhalb von drei Monaten, nachdem sie aus der Organisation entfernt wurden, die Zwei-Faktor-Authentifizierung für ihr persönliches Konto aktivieren, können Sie ihre Zugriffsberechtigungen und -einstellungen wieder einsetzen.

- Bei erforderlicher Zwei-Faktor-Authentifizierung werden Organisationsmitglieder oder externe Mitarbeiter, welche die Zwei-Faktor-Authentifizierung deaktivieren, automatisch aus der Organisation entfernt.

- Falls Sie der einzige Inhaber einer Organisation sind, die die Zwei-Faktor-Authentifizierung verlangt, können Sie die 2FA für Ihr persönliches Konto nicht deaktivieren, ohne die Erzwingung der Zwei-Faktor-Authentifizierung für die Oganisation aufzuheben.

Bevor Sie festlegen können, dass die Zwei-Faktor-Authentifizierung verwendet werden muss, sollten Sie die Organisationsmitglieder und externen Mitarbeiter benachrichtigen und sie auffordern, die Zwei-Faktor-Authentifizierung für ihre Konten einzurichten. Auf der Registerkarte „People“ (Personen) einer Organisation können Sie anzeigen, ob die Mitglieder und externen Mitarbeiter die Zwei-Faktor-Authentifizierung bereits verwenden.

-

In the top right corner of GitHub Enterprise Server, click your profile photo, then click Your profile.

-

On the left side of your profile page, under "Organizations", click the icon for your organization.

-

Under your organization name, click Settings.

-

In the organization settings sidebar, click Security.

-

Under "Authentication", select Require two-factor authentication for everyone in your organization, then click Save.

-

If prompted, read the information about members and outside collaborators who will be removed from the organization. Type your organization's name to confirm the change, then click Remove members & require two-factor authentication.

Aus Ihrer Organisation entfernte Personen anzeigen

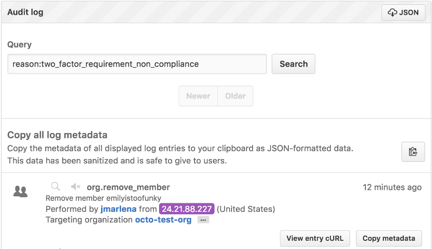

Um Personen anzuzeigen, die automatisch aus Ihrer Organisation entfernt wurden, weil sie die erforderliche Zwei-Faktor-Authentifizierung nicht verwendet haben, können Sie mit reason:two_factor_requirement_non_compliance im Suchfeld das Auditprotokoll durchsuchen.

-

In the upper-left corner of any page, click .

-

In the upper-right corner of any page, click .

-

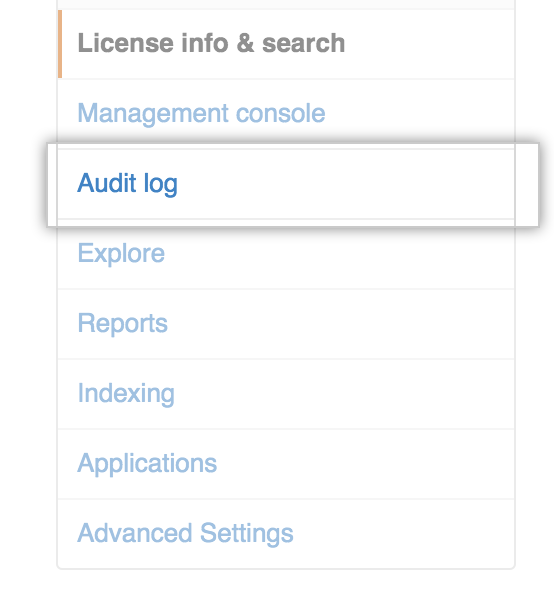

In the left sidebar, click Audit log.

-

Geben Sie Ihre Suchabfrage ein. Verwenden Sie dazu

reason:two_factor_requirement_non_compliance. Zum Eingrenzen Ihrer Suche nach:

Zum Eingrenzen Ihrer Suche nach:- Geben Sie entfernte Organisationsmitglieder

action:org.remove_member AND reason:two_factor_requirement_non_complianceein. - Geben Sie entfernte externe Mitarbeiter

action:org.remove_outside_collaborator AND reason:two_factor_requirement_non_complianceein.

Darüber hinaus können Sie die aus einer bestimmten Organisation entfernten Personen anzeigen. Verwenden Sie dazu den Namen der Organisation in Ihrer Suche:

org:octo-org AND reason:two_factor_requirement_non_compliance

- Geben Sie entfernte Organisationsmitglieder

-

Klicken Sie auf Search (Suchen).

Entfernten Organisationsmitgliedern und externen Mitarbeitern den Wiederbeitritt zu Ihrer Organisation erleichtern

Organisationsmitglieder und externe Mitarbeiter, die aufgrund der Erzwingung der Zwei-Faktor-Authentifizierung aus Ihrer Organisation entfernt werden, erhalten eine E-Mail-Benachrichtigung zu ihrer Entfernung. In dieser E-Mail wird ihnen empfohlen, die 2FA für ihr persönliches Konto zu aktivieren und anschließend bei einem Organisationsinhaber ihren Wiederbeitritt zur Organisation zu veranlassen.