Bei Verwendung von LDAP oder der integrierten Authentifizierung wird die Zwei-Faktor-Authentifizierung für Ihre GitHub Enterprise Server-Instance unterstützt. Organisationsbesitzer*innen können festlegen, dass Mitglieder die Zwei-Faktor-Authentifizierung aktivieren müssen.

Bei Verwendung von SAML oder CAS wird die Zwei-Faktor-Authentifizierung in der GitHub Enterprise Server-Instanz weder unterstützt noch verwaltet, jedoch möglicherweise vom externen Authentifizierungsanbieter unterstützt. Die Erzwingung der Zwei-Faktor-Authentifizierung für Organisationen ist nicht verfügbar. Weitere Informationen zum Erzwingen der Zwei-Faktor-Authentifizierung für Organisationen findest du unter Erfordern der zweistufigen Authentifizierung in deiner Organisation.

Weitere Informationen findest du unter Informationen zur Zwei-Faktor-Authentifizierung.

Anforderungen für die Erzwingung der Zwei-Faktor-Authentifizierung

Um die zweistufige Authentifizierung für Organisationsmitglieder und externe Mitarbeiter erzwingen zu können, musst du für dein eigenes persönliches Konto die zweistufige Authentifizierung aktivieren.

Warnungen:

- Wenn du die Zwei-Faktor-Authentifizierung vorschreibst, werden Mitglieder und externe Mitarbeiter (einschließlich Bot-Konten), welche die Zwei-Faktor-Authentifizierung nicht verwenden, aus der Organisation entfernt und verlieren den Zugriff auf ihre Repositorys, darunter auch ihre Forks der privaten Repositorys. Wenn sie die zweistufige Authentifizierung für ihre persönlichen Konten innerhalb von drei Monaten nach ihrer Entfernung aus der Organisation aktivieren, kannst du ihre Zugriffsberechtigungen und Einstellungen wiederherstellen.

- Bei erforderlicher Zwei-Faktor-Authentifizierung werden Organisationsmitglieder oder externe Mitarbeiter, welche die Zwei-Faktor-Authentifizierung deaktivieren, automatisch aus der Organisation entfernt.

- Falls du der einzige Inhaber einer Organisation bist, bei der die Zwei-Faktor-Authentifizierung verlangt wird, kannst du die 2FA für dein persönliches Konto nicht deaktivieren, ohne gleichzeitig die Erzwingung der Zwei-Faktor-Authentifizierung für die Organisation aufzuheben.

Bevor du festlegen kannst, dass die Zwei-Faktor-Authentifizierung verwendet werden muss, solltest du die Organisationsmitglieder und externen Mitarbeiter benachrichtigen und sie auffordern, die Zwei-Faktor-Authentifizierung für ihre Konten einzurichten. Auf der Personenseite einer Organisation kannst du überprüfen, ob Mitglieder und externe Mitarbeiter bereits die zweistufige Authentifizierung verwenden.

-

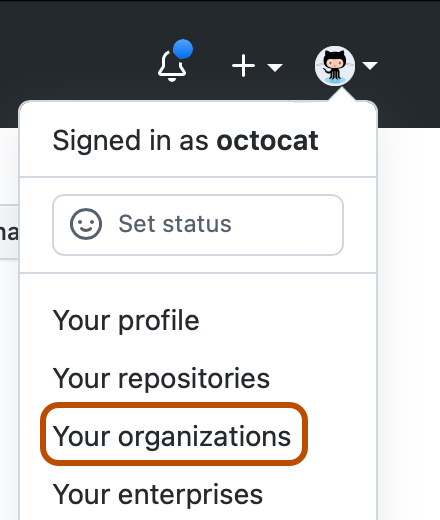

Wähle in der oberen rechten Ecke von GitHub Enterprise Server dein Profilfoto aus. Klicke dann auf Deine Organisationen.

-

Klicke neben der Organisation auf Einstellungen.

-

Klicke im Abschnitt „Sicherheit“ der Randleiste auf Authentifizierungssicherheit.

-

Wähle unter „Zwei-Faktor-Authentifizierung“ die Option Zweistufige Authentifizierung für alle Personen in deiner Organisation erforderlich aus, und klicke dann auf Speichern.

-

Wenn Du dazu aufgefordert wirst, lies die Informationen über Mitglieder und externe Mitarbeiter, die aus der Organisation entfernt werden.

-

Gib den Namen deiner Organisation in das Textfeld ein, um die Änderung zu bestätigen, und klicke dann auf Mitglieder entfernen und zweistufige Authentifizierung anfordern.

Aus deiner Organisation entfernte Personen anzeigen

Wenn du Personen anzeigen möchtest, die automatisch aus deiner Organisation entfernt wurden, da sie trotz Vorgabe die zweistufige Authentifizierung nicht aktiviert haben, kannst du das Überwachungsprotokoll durchsuchen und dabei reason:two_factor_requirement_non_compliance im Suchfeld angeben.

-

Klicke in der linken oberen Ecke einer beliebigen Seite auf .

-

Klicke in einem Verwaltungskonto auf GitHub Enterprise Server und dann in der rechten oberen Ecke einer beliebigen Seite auf „“.

-

Wenn du dich nicht bereits auf der Seite „Websiteadministrator“ befindest, klicke in der oberen linken Ecke auf Websiteadministrator.

-

Klicke auf der Randleiste im Abschnitt „Archive“ auf -Sicherheitsprotokoll.

-

Gib deine Suchabfrage unter Verwendung von

reason:two_factor_requirement_non_complianceein. So schränkst du die Suche ein- Suche nach entfernten Organisationsmitgliedern: Gib

action:org.remove_member AND reason:two_factor_requirement_non_complianceein. - Suche nach entfernten externen Mitarbeitern: Gib

action:org.remove_outside_collaborator AND reason:two_factor_requirement_non_complianceein.

Darüber hinaus kannst du die aus einer bestimmten Organisation entfernten Personen anzeigen. Verwende dazu den Namen der Organisation in deiner Suche:

org:octo-org AND reason:two_factor_requirement_non_compliance

- Suche nach entfernten Organisationsmitgliedern: Gib

-

Klicke auf Suchen.

Entfernten Organisationsmitgliedern und externen Mitarbeitern den Wiedereintritt zu deiner Organisation erleichtern

Organisationsmitglieder und externe Mitarbeiter, die aufgrund der Erzwingung der Zwei-Faktor-Authentifizierung aus deiner Organisation entfernt werden, erhalten eine E-Mail-Benachrichtigung hinsichtlich der Löschung. In dieser E-Mail wird ihnen empfohlen, die 2FA für ihr persönliches Konto zu aktivieren und anschließend bei einem Organisationsinhaber den Wiedereintritt zur Organisation zu ersuchen.

Weiterführende Themen

- Überprüfen, ob die 2FA für die Benutzer*innen deiner Organisation aktiviert ist

- Konto durch Zwei-Faktor-Authentifizierung (2FA) schützen

- Reaktivieren eines ehemaligen Mitglieds deiner Organisation

- Reaktivieren der Zugriffsberechtigungen von ehemaligen externen Projektmitarbeiter*innen für deine Organisation