Einführung

Als Organisationsbesitzer oder Sicherheitsmanager kannst du die Sicherheitsfeatures von GitHub verwenden, um Code, Abhängigkeiten und Geheimnisse deiner Organisation zu schützen. Weitere Informationen finden Sie unter GitHub-Sicherheitsfeatures.

Die Sicherheitsanforderungen deiner Organisation sind ganz individuell. Möglicherweise möchtest du ein Feature aktivieren, wenn deine Organisation von einem Sicherheitsrisiko betroffen ist, die durch ein bestimmtes Feature verhindert worden wäre, oder wenn das Feature deiner Organisation dabei hilft, eine Konformitätsanforderung zu erfüllen.

Du kannst Sicherheitsfeatures für mehrere Repositorys in einer Organisation gleichzeitig aktivieren. Für jedes Feature, das du aktivieren möchtest, musst du entscheiden, wie das Feature in den Repositorys deiner Organisation bereitgestellt werden soll. Unterschiedliche Features haben unterschiedliche Auswirkungen auf deine Organisation und ihre Mitwirkenden. Daher ist es wichtig, die Auswirkungen der einzelnen Features zu bewerten. Beispiel:

- Einige Features können Benachrichtigungen generieren, um die Mitglieder deiner Organisation über bestimmte Sicherheitsrisiken zu informieren. Um sicherzustellen, dass diese Benachrichtigungen zielführend und relevant sind, solltest du die Mitglieder bitten, ihre Benachrichtigungseinstellungen zu überprüfen, bevor du ein Feature aktivierst. Weitere Informationen finden Sie unter Benachrichtigungen konfigurieren.

- Einige Features können Ressourcen für jedes Repository nutzen, in dem sie aktiviert sind. Wenn du beispielsweise code scanning in einem privaten Repository aktivierst, kann eine GitHub Advanced Security-Lizenz genutzt werden, und wenn du code scanning-Analysen in einem Repository ausführst, wird GitHub Actions oder ein anderes CI-System verwendet.

Als Organisationsbesitzer kannst du bestimmten Benutzer*innen die Berechtigung zum Aktivieren oder Deaktivieren von Sicherheitsfeatures erteilen, indem du einem Team die Rolle „Sicherheitsmanager“ zuweist. Sicherheitsmanager können Sicherheitseinstellungen konfigurieren und die Verwendung von Sicherheitsfeatures in deiner Organisation überwachen. Weitere Informationen finden Sie unter Verwalten von Sicherheitsmanagern in deiner Organisation.

Voraussetzungen von Features

Einige Sicherheitsfeatures sind mit Voraussetzungen verbunden. Dependabot alerts verwendet beispielsweise Informationen aus dem Abhängigkeitsdiagramm, sodass durch Aktivieren von Dependabot alerts automatisch das Abhängigkeitsdiagramm aktiviert wird.

Einige Features sind nur für Unternehmen verfügbar, die GitHub Advanced Security verwenden und Advanced Security als Feature für Repositorys aktiviert haben. Weitere Informationen finden Sie unter Informationen zu GitHub Advanced Security.

Note

Unternehmen können eine Richtlinie festlegen, um zu verwalten, welche Organisationen GitHub Advanced Security aktivieren können. Weitere Informationen finden Sie unter Erzwingen von Richtlinien für die Codesicherheit und -analyse für Unternehmen.

Es gibt einige Features, die du für jedes Repository einzeln konfigurieren musst. Um beispielsweise Dependabot version updates in einem Repository zu aktivieren, musst du eine dependabot.yml-Datei hinzufügen, die angibt, wo Informationen zu den Abhängigkeiten des Projekts zu finden sind. Weitere Informationen finden Sie unter Konfigurieren von Versionsupdates von Dependabot.

Aktivieren von Sicherheitsfeatures in deiner Organisation

Wenn du dich entschieden hast, ein Sicherheitsfeature zu aktivieren, besteht der nächste Schritt darin, zu entscheiden, wie du dieses Feature für deine Organisation bereitstellst.

- Wenn du ein Feature so schnell wie möglich bereitstellen möchtest, kannst du es für alle berechtigten Repositorys gleichzeitig aktivieren. Weitere Informationen findest du unter Aktivieren eines Features für alle Repositorys.

- Wenn du steuern möchtest, wie schnell du ein Feature bereitstellst und welche Features in welchen Repositorys aktiviert sind, kannst du ein Feature für eine Auswahl von Repositorys aktivieren. Weitere Informationen findest du unter Aktivieren eines Features für eine Auswahl eines Repositorys.

Wenn du entschieden hast, wie du ein Feature für die vorhandenen Repositorys deiner Organisation aktivieren möchtest, musst du auch entscheiden, wie du in Zukunft mit neuen Repositorys umgehst, die in deiner Organisation erstellt werden. Weitere Informationen findest du unter Aktivieren eines Features für neue Repositorys.

Weitere Informationen zum Erstellen einer Strategie für die Einführung von Sicherheitsfeatures in einer großen Organisation oder einem großen Unternehmen findest du unter Informationen zur Einführung von GitHub Advanced Security nach Maß.

Aktivieren eines Features für alle Repositorys

Die schnellste Möglichkeit zum Bereitstellen eines Sicherheitsfeatures besteht darin, es für alle Repositorys in deiner Organisation gleichzeitig zu aktivieren. Wenn du einen kritischen Bedarf für ein Feature erkannt hast, bietet die Aktivierung für alle Repositorys Schutz für deine gesamte Organisation, ohne dass du zuerst einen Rolloutplans erstellen musst.

Bevor du ein Feature für alle Repositorys aktivierst, solltest du die Auswirkungen dieser Aktion berücksichtigen. Wenn du nicht sicher bist, welche Auswirkungen ein Feature haben wird, ist es am sichersten, das Feature für eine begrenzte Auswahl von Repositorys zu aktivieren. Das gleichzeitige Aktivieren eines Features für alle Repositorys ist in den folgenden Situationen wahrscheinlich eine geeignete Option.

- Du hast einen Überblick über alle Repositorys in deiner Organisation und bist sicher, dass sie alle von einem bestimmten Feature profitieren werden.

- Wenn für ein Feature Ressourcen wie GitHub Advanced Security-Lizenzen oder GitHub Actions-Minuten erforderlich sind, haben Sie die erforderlichen Ressourcen bewertet und freuen sich, den Vorgang fortzusetzen.

- Wenn das Feature Benachrichtigungen oder Pull Requests generiert, bist du sicher, dass diese für die Mitglieder relevant sind, die sie erhalten oder überprüfen müssen.

Wenn du bereit bist, den Vorgang fortzusetzen, führe die folgenden Schritte aus, um ein Feature für alle Repositorys zu aktivieren.

-

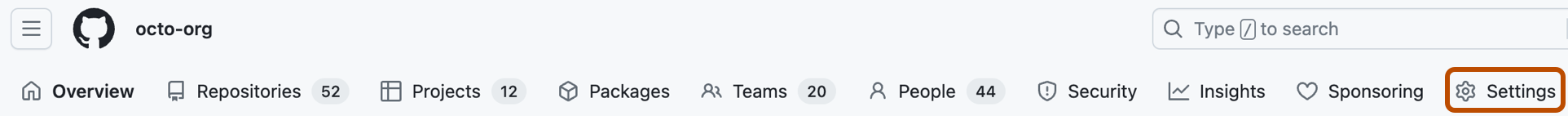

Navigieren Sie auf GitHub zur Hauptseite der Organisation.

-

Klicke unter deinem Organisationsnamen auf die Option Einstellungen. Wenn die Registerkarte „Einstellungen“ nicht angezeigt wird, wähle im Dropdownmenü die Option Einstellungen aus.

-

Klicke in der linken Randleiste auf Codesicherheit und -analyse.

-

Suchen Sie das Feature, das Sie aktivieren möchten, und verwenden Sie alle zugehörigen Kontrollkästchen zur Feinabstimmung der Optionen.

-

Wenn Sie bereit sind, das Feature für alle Repositorys in der Organisation zu aktivieren, in denen das Feature unterstützt wird, klicken Sie neben dem Namen des Features auf Alle aktivieren.

Wenn du auf Alle aktivieren klickst, wirst du aufgefordert, deine Auswahl zu bestätigen. Außerdem erfährst du, ob das Feature von einem anderen Feature abhängt oder GitHub Advanced Security erfordert. Weitere Informationen finden Sie unter Verwalten von Sicherheits- und Analyseeinstellungen für deine Organisation.

Aktivieren eines Features für eine Auswahl von Repositorys

In einigen Fällen ist es besser, eine Auswahl von Repositorys zu identifizieren, die ein Feature erfordern, und dann das Feature nur für diese Repositorys zu aktivieren.

Wenn du dir nicht sicher bist, welche Auswirkungen ein Feature haben wird, solltest du das Feature in einer begrenzten Auswahl von Repositorys testen, bevor du einen Commit zur Aktivierung des Features für alle Repositorys ausführst, oder du möchtest das Feature nach und nach über mehrere Phasen hinweg bereitstellen. Möglicherweise bist du dir auch bewusst, dass einige Repositorys in deiner Organisation einen anderen Satz von Features erfordern als andere.

Du kannst die Ansicht „Sicherheitsabdeckung“ verwenden, um Repositorys zu identifizieren, die ein bestimmtes Feature erfordern, und dann das Feature für diese Repositorys aktivieren. In den folgenden Schritten wird beschrieben, wie du die Ansicht „Sicherheitsabdeckung“ findest.

-

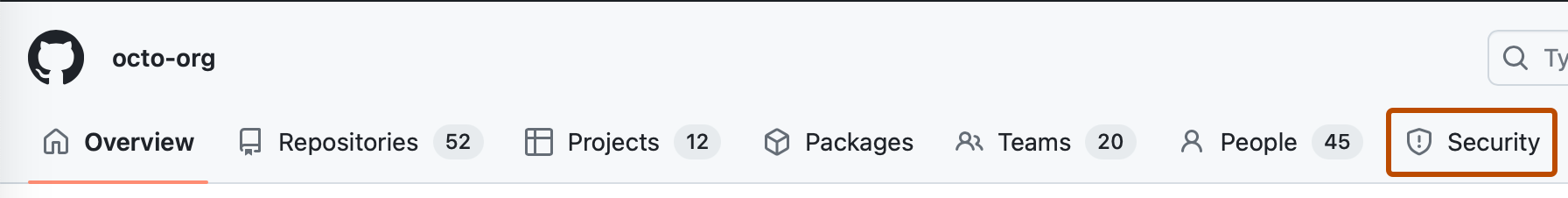

Navigieren Sie auf GitHub zur Hauptseite der Organisation.

-

Klicke unter deinem Organisationsnamen auf die Option -Sicherheit.

-

Wähle auf der Randleiste die Option Abdeckung aus.

In dieser Ansicht kannst du Kontrollkästchen verwenden, um bestimmte Repositorys auszuwählen, oder du kannst die Suchleiste verwenden, um die Repositorys zu finden, in denen du ein Feature aktivieren möchtest. Du kannst beispielsweise Filter verwenden, um Repositorys zu identifizieren, bei denen ein bestimmtes Team über Schreib- oder Administratorzugriff verfügt, oder Repositorys ausschließen, die nicht das gleiche Schutzniveau erfordern, z. B. Testrepositorys oder Repositorys für interne Dokumentationen. Anschließend kannst du Features für alle ausgewählten Repositorys gleichzeitig aktivieren. Weitere Informationen finden Sie unter Aktivieren von Sicherheitsfeatures für mehrere Repositorys.

Wenn du über eine begrenzte Anzahl von Lizenzen für GitHub Advanced Security verfügst, solltest du Repositorys priorisieren, die kritische Projekte enthalten oder die die höchste Commithäufigkeit aufweisen. Weitere Informationen findest du unter Informationen zur Abrechnung von GitHub Advanced Security.

Note

- Das Aktivieren voncode scanning-Standardsetup überschreibt keine vorhandenen Konfigurationen des erweiterten Setups für die ausgewählten Repositorys, überschreibt aber alle vorhandenen Konfigurationen des Standardsetups.

- Das Aktivieren von „Warnungen“ für secret scanning aktiviert Hochkonfidenz-Warnungen. Wenn Sie Warnungen ohne Anbieter aktivieren möchten, müssen Sie die Repository-, Organisations- oder Unternehmenseinstellungen bearbeiten. Weitere Informationen zu Warnungstypen findest du unter Unterstützte Geheimnisse.

Aktivieren eines Features für neue Repositorys

Du kannst ein Sicherheitsfeature automatisch in allen neuen Repositorys aktivieren, die in deiner Organisation erstellt werden. Durch das Aktivieren von Features in neuen Repositorys wird sichergestellt, dass sie sofort geschützt werden, und es wird sichergestellt, dass alle Sicherheitsrisiken in den Repositorys so früh wie möglich erkannt werden. Um Sicherheitsfeatures jedoch so effizient wie möglich zu verwenden, solltest du jedes neue Repository einzeln überprüfen.

-

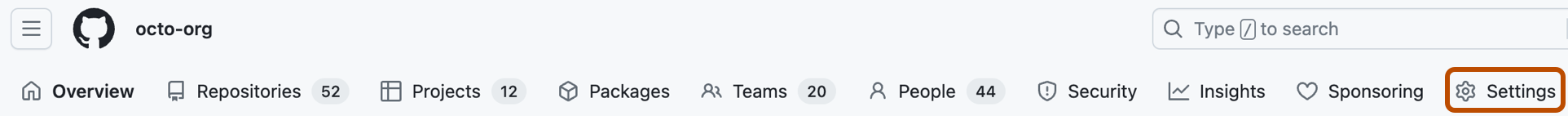

Navigieren Sie auf GitHub zur Hauptseite der Organisation.

-

Klicke unter deinem Organisationsnamen auf die Option Einstellungen. Wenn die Registerkarte „Einstellungen“ nicht angezeigt wird, wähle im Dropdownmenü die Option Einstellungen aus.

-

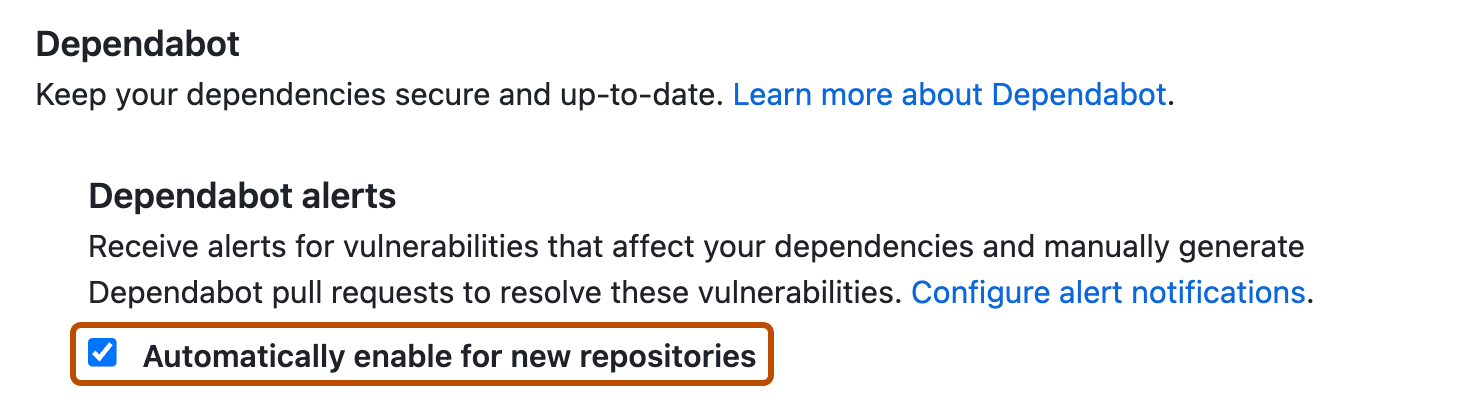

Klicke in der linken Randleiste auf Codesicherheit und -analyse.

-

Wähle unter dem Namen des Features die Option zum automatischen Aktivieren des Features in den entsprechenden zukünftigen Repositorys aus.

Überwachen der Auswirkungen von Sicherheitsfeatures

Wenn du ein Feature aktiviert hast, solltest du mit Repositoryadministratoren und Mitwirkenden in deiner Organisation kommunizieren, um die Auswirkungen des Features zu bewerten. Möglicherweise musst du die Konfiguration einiger Features auf Repositoryebene anpassen oder die Verteilung der Sicherheitsfeatures auf deine Organisation neu bewerten. Du solltest auch die Sicherheitswarnungen überwachen, die von einem Feature generiert werden, und die Antworten deiner Mitglieder auf diese Warnungen.

Mithilfe der Sicherheitsübersicht können Sie mit einer Aufschlüsselung der Warnungen nach Schweregrad sehen, welche Teams und Repositorys von Sicherheitswarnungen betroffen sind. Weitere Informationen finden Sie unter Bewerten deines Codesicherheitsrisikos.

Die Sicherheitsübersicht verfügt auch über ein Dashboard, in dem Sie allgemeine Trends und Metriken erkunden können, um Einblicke in die Sicherheitslandschaft Ihrer Organisation zu erhalten. Weitere Informationen finden Sie unter Einblicke in die Sicherheit anzeigen.

Du kannst verschiedene Tools verwenden, um die Aktionen zu überwachen, die die Mitglieder deiner Organisation als Reaktion auf Sicherheitswarnungen ausführen. Weitere Informationen finden Sie unter Prüfen von Sicherheitswarnungen.

Nächste Schritte

Damit Benutzer*innen Sicherheitsrisiken melden können, können Sie eine Standardsicherheitsrichtlinie erstellen, die in allen öffentlichen Repositorys Ihrer Organisation angezeigt wird, die keine eigene Sicherheitsrichtlinie haben. Weitere Informationen finden Sie unter Erstellen einer Standard-Community-Health-File.

Sobald die Sicherheitseinrichtung deiner Organisation eingerichtet ist, möchtest du möglicherweise verhindern, dass Benutzer*innen die Sicherheitseinstellungen in einem Repository ändern. Ein Unternehmensbesitzer kann verhindern, dass Repositoryadministratoren Features in einem Repository aktivieren oder deaktivieren. Weitere Informationen finden Sie unter Erzwingen von Richtlinien für die Codesicherheit und -analyse für Unternehmen.

Wenn Sie GitHub Actions verwenden, können Sie die Sicherheitsfeatures von GitHub verwenden, um die Sicherheit Ihrer Workflows zu erhöhen. Weitere Informationen finden Sie unter Verwenden der Sicherheitsfeatures von GitHub zum Sichern Ihrer Verwendung von GitHub-Aktionen.