Informationen zu secret scanning

Secret scanning erkennt automatisch Token oder Anmeldeinformationen, die in ein Repository eingecheckt wurden. Sie können alerts für alle Geheimnisse anzeigen, die GitHub in Ihrem Code findet, auf der Registerkarte Sicherheit des Repositorys, damit Sie wissen, welche Token oder Anmeldeinformationen als kompromittiert behandelt werden sollen.{ % data reusables.secret-scanning.alert-type-links %}

Info zum Ausschließen von Verzeichnissen aus Geheimnisüberprüfung

Möglicherweise haben Sie einen Grund, ein Geheimnis in ein Repository zu übernehmen, z. B. wenn Sie in der Dokumentation ein gefälschtes Geheimnis bereitstellen möchten, oder in einer Beispielanwendung. In diesen Szenarien können Sie die Warnung schnell schließen und die Gründe dokumentieren. Es kann jedoch Vorkommen geben, in denen Sie ein Verzeichnis vollständig ignorieren möchten, um zu vermeiden, dass falsch positive Warnungen im großen Stil erstellt werden. Sie können beispielsweise eine monolithische Anwendung mit mehreren Integrationen haben, die eine Datei mit Dummyschlüsseln enthalten, die zahlreiche falsche Warnungen für die Triage festlegen könnten.

Du kannst die Datei secret_scanning.yml so konfigurieren, dass Warnungen automatisch geschlossen werden, die in bestimmten Verzeichnissen von secret scanning gefunden werden, und diese Verzeichnisse ausgeschlossen werden, die im Pushschutz enthalten sind. Diese Warnungen werden mit dem Status „ignored by configuration“ geschlossen.

Ausschließen von Verzeichnissen aus Geheimnisüberprüfung

-

Navigieren Sie auf GitHub zur Hauptseite des Repositorys.

-

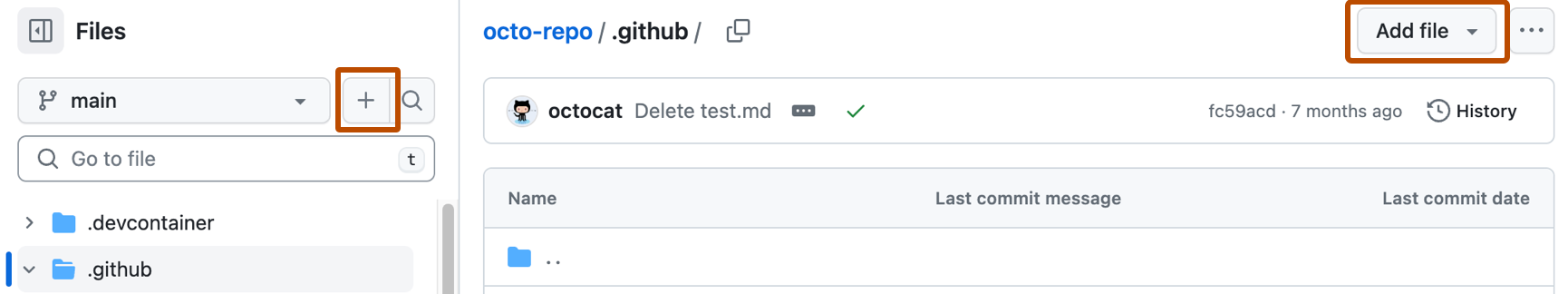

Wähle über der Dateiliste das Dropdownmenü Add file aus, und klicke dann auf Create new file.

Alternativ kannst du in der Dateistrukturansicht links auf klicken.

-

Geben Sie im Dateinamenfeld „.github/secret_scanning.yml“ ein.

-

Gib unter Neue Datei bearbeiten

paths-ignore:gefolgt von den Pfaden ein, die du aus secret scanning ausschließen möchtest.YAML paths-ignore: - "docs/**"

paths-ignore: - "docs/**"Dadurch wird secret scanning dazu aufgefordert, die Warnungen automatisch für alles im Verzeichnis

docszu schließen. Sie können diese Beispieldatei als Vorlage verwenden, um die Dateien und Ordner hinzuzufügen, die Sie aus Ihren eigenen Repositorys ausschließen möchten.Sie können auch Sonderzeichen verwenden, z. B.

*zum Filtern von Pfaden. Weitere Informationen zu Filtermustern findest du unter Workflowsyntax für GitHub Actions.YAML paths-ignore: - "foo/bar/*.js"

paths-ignore: - "foo/bar/*.js"Note

- Wenn mehr als 1.000 Einträge in

paths-ignorevorhanden sind, schließt secret scanning nur die ersten 1.000 Verzeichnisse von der Überprüfung aus. - Wenn

secret_scanning.ymlgrößer als 1 MB ist, ignoriert secret scanning die gesamte Datei.

- Wenn mehr als 1.000 Einträge in

Überprüfen, ob der Ordner von secret scanning ausgeschlossen ist

- Öffnen einer Datei in einem Verzeichnis, das Sie von der Geheimnisüberprüfung ausgeschlossen haben

- Fügen Sie ein vordefiniertes Geheimnis oder ein Testgeheimnis ein.

- Führe für die Änderung einen Commit aus.

- Navigieren Sie auf GitHub zur Hauptseite des Repositorys.

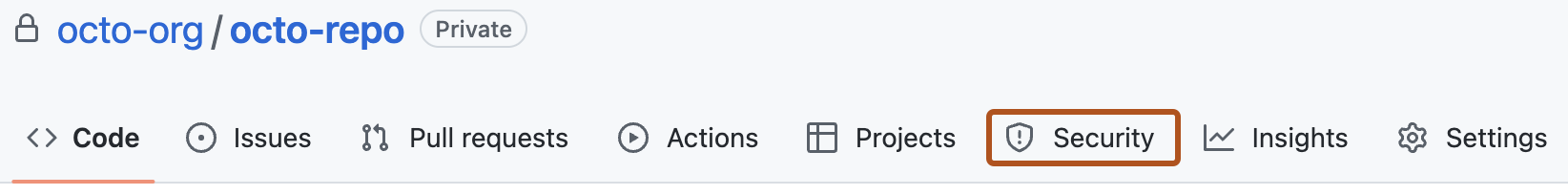

- Wähle unter dem Repositorynamen die Option Sicherheit aus. Wenn die Registerkarte „Sicherheit“ nicht angezeigt wird, wähle im Dropdownmenü die Option Sicherheit aus.

Es sollten keine neuen offenen Warnungen für das Geheimnis vorhanden sein, das Sie gerade in die Datei eingeführt haben.

Bewährte Methoden

Zu den bewährten Methoden gehören:

- Minimierung der Anzahl der ausgeschlossenen Verzeichnisse und so präzise wie möglich beim Definieren von Ausschlüssen. Dadurch wird sichergestellt, dass die Anweisungen so klar wie möglich sind und dass Ausschlüsse wie vorgesehen funktionieren.

- Erläutern, warum eine bestimmte Datei oder ein bestimmter Ordner in einem Kommentar in der

secret_scanning.ymlDatei ausgeschlossen wird. Wie bei normalem Code verdeutlicht die Verwendung von Kommentaren Ihre Absicht und erleichtert es anderen, das gewünschte Verhalten zu verstehen. - Regelmäßiges Überprüfen der

secret_scanning.ymlDatei. Einige Ausschlüsse gelten möglicherweise nicht mehr mit der Zeit, und es empfiehlt sich, die Datei sauber und aktuell zu halten. Die Verwendung von Kommentaren, wie oben beschrieben, kann Ihnen dabei helfen. - Informieren Sie das Sicherheitsteam darüber, welche Dateien und Ordner Sie ausgeschlossen haben und warum. Eine gute Kommunikation ist wichtig, um sicherzustellen, dass alle auf demselben Stand sind und verstehen, warum bestimmte Ordner oder Dateien ausgeschlossen werden.